2. 混合云环境下的网络安全技术

3. 公有云厂商网络安全技术比较

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

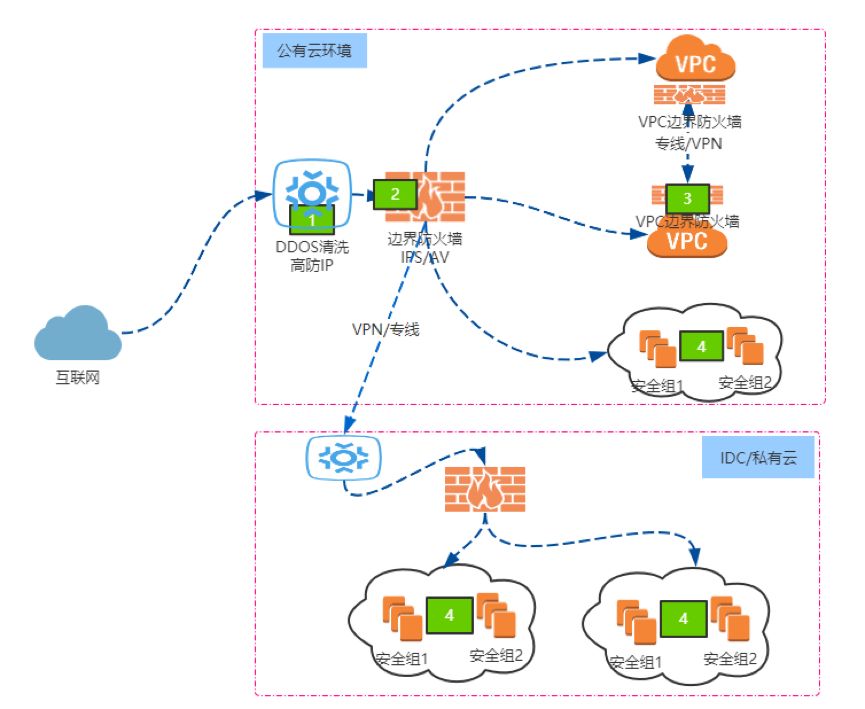

4. 混合云环境下的网络分层防护方案

混合云环境下,企业可以使用综合考虑各个云厂商自身提供的网络层安全服务以及云安全市场中其他安全厂商提供的网络产品或服务,从边界DDOS防护、边界云防火墙、VPC间防火墙、虚拟子网间访问控制及云主机间的访问控制等多个层次,构建企业混合云业务的网络层纵深防御体系。

l互联网边界处,使用DDOS清洗服务或高防IP,过滤DDOS攻击;

l互联网边界处,使用云防火墙和IPS技术,实现网络层访问控制、流量监控告警和入侵防护功能,包括不公有同云厂商集成提供的暴力破解、虚拟补丁、信息窃取、防病毒等功能;

lVPC和VPC边界处,部署VPC边界防火墙,对VPC之间的访问和流量进行管理;

lVPC内不同网段间,可使用虚拟交换机策略,管理同一VPC内不同子网间的访问;

l云主机之间,使用安全组策略,管理同一VPC内不同云主机之间的访问;

5. 混合云环境下的网络安全挑战和应对